Jedna platforma namísto desítek nástrojů. Kolik tím ušetříte?

Firmy v rané fázi růstu často volí přístup best-of-breed, tedy nasazení samostatných nástrojů na dílčí problémy. Například HubSpot jako CRM, Monday na projekty, Zendesk na podporu. To jim umožňuje zachovat si vysokou míru flexibility a agility. Jakmile však firma začne škálovat, přibývají nové produkty, trhy a služby – a s nimi i další nástroje. Postupně tak vzniká prostředí tvořené desítkami řešení, jejichž provoz, integrace a správa vyžadují stále více času i finančních prostředků. Jak se tento kumulativní růst nákladů promítá právě do oblasti bezpečnosti?

Esther Idris Beshirová

Technická copywriterka s několikaletou novinářskou zkušeností. Ráda píše o technologiích a kyberbezpečnosti.

Podle společnosti Gartner dnes firmy provozují velké množství systémů, které vznikly dříve a nebyly navržené pro současné tempo růstu. Udržování těchto řešení pak pohltí 60–80 % IT rozpočtu, místo aby peníze směřovaly do podpory dalšího růstu.

Rostoucí počet nástrojů a jejich vzájemných vazeb má dva přímé dopady.

Z finančního hlediska se promítá do vyšších a méně předvídatelných nákladů. Roste provozní režie, počet podpůrných rolí a objem výdajů, které mizí v onboardingu, údržbě a nákladech na integrace. Technické týmy zase narážejí na to, že i běžné změny je nutné koordinovat napříč několika nástroji, bezpečnostní incidenty se řeší mezi několika dodavateli a chybí jednotný provozní kontext.

Stejný problém se jednou projeví v nákladech a podruhé v tom, že i jednoduché změny trvají dlouho, provoz je nepřehledný a při výpadcích není jasné, kde problém vznikl, ani kdo ho má řešit.

⇢ Ve fintechu znamená každý další nástroj nejen vyšší provozní složitost, ale také větší bezpečnostní a regulatorní zátěž. Složitá synchronizace dat mezi systémy zvyšuje náklady na provoz a zvyšuje tlak na přesnost a dostupnost klíčových služeb.

⇢ V e-commerce se důsledky komplexity nejvíce projeví v době špiček, kdy jsou systémy nejvíce zatížené. Selhání integrací nebo zpoždění dat se zde okamžitě promítá do tržeb, marží i zákaznické zkušenosti.

⇢ U SaaS firem tráví týmy značnou část času správou nástrojů a jejich propojení místo práce na produktu. Chybějící souvislosti mezi daty navíc zvyšují riziko přehlédnutí signálů vedoucích k odchodu zákazníků, takže náklady rostou, aniž by se zlepšovala zákaznická zkušenost nebo tempo vývoje.

Viditelné náklady

Viditelné náklady bezpečnostního stacku se nejčastěji projeví ve dvou oblastech: v licencích jednotlivých nástrojů a v přímém dopadu výkonu a dostupnosti služeb na tržby.

Nejviditelnější položkou jsou licence a předplatná. Každý bezpečnostní nástroj má vlastní cenový model – někde se platí za počet uživatelů, jinde za objem provozu, počet požadavků, pravidel nebo chráněných aplikací. Jak firma roste, roste i provoz, počet uživatel i aplikací, které je potřeba chránit. Náklady se proto zvyšují automaticky podle ceníků jednotlivých vendorů, bez ohledu na to, zda se skutečná úroveň ochrany nebo efektivity odpovídajícím způsobem zlepšuje.

Druhou viditelnou oblastí jsou náklady spojené s výkonem a dostupností. Pomalé stránky, výpadky nebo degradace služby mají okamžitý a měřitelný dopad na tržby, konverze, odchod zákazníků i plnění smluvních závazků a promítají se přímo do obchodních výsledků.

Podle studie společnosti Boston Consulting Group má rostoucí technologická komplexita přímý dopad na výkonnost digitálních firem. Tzv. daň za komplexitu se projevuje až 30% poklesem rychlosti při uvádění nových produktů na trh.

Rostoucí objem provozu navíc nemusí nutně znamenat rostoucí byznys. Přibližně 51 % veškerého webového provozu dnes tvoří automatizované systémy, přičemž zhruba 37 % představuje vyloženě škodlivý bot traffic. S nástupem generativní umělé inteligence se tento trend ještě zrychluje – velkou část provozu generují automatizované systémy, které systematicky procházejí webový obsah a aplikační rozhraní, aniž by přinášely návratnost v podobě konverzí, tržeb nebo skutečné uživatelské aktivity.

Každý takový požadavek zatěžuje infrastrukturu stejně jako legitimní uživatel. Spotřebovává výpočetní kapacitu, generuje přenos dat a zvyšuje objem informací, které musí bezpečnostní nástroje zpracovat. V prostředí s více bezpečnostními dodavateli navíc jeden a tentýž požadavek často projde několika vrstvami ochrany, monitoringu a analytiky paralelně. Výsledkem je, že firma platí více za bezpečnost a infrastrukturu, aniž by to vedlo k vyšší hodnotě pro zákazníky nebo rychlejšímu růstu.

Skryté náklady

Integrace, onboarding a zaškolování

Každý nový bezpečnostní nástroj znamená další projekt. Je potřeba ho nasadit, otestovat, napojit na ostatní systémy, nastavit procesy pro incidenty, reporting a eskalace a následně naučit týmy, jak s ním pracovat. V prostředí best-of-breed se tyto aktivity opakují s každým dalším dodavatelem.

Podle MuleSoft dnes průměrná firma o 1 000 zaměstnancích používá téměř 900 aplikací, ale jen 28–29 % z nich spolu skutečně komunikuje.

Když má každý nástroj jiné rozhraní, jinou terminologii a jinou logiku nastavení, rostou nároky na zaškolování pracovníků. Týmy se přitom neučí bezpečnosti, ale práci s konkrétními produkty. Interní dokumentace bobtná, přibývají návody i výjimky a závislost na několika lidech, kteří stacku opravdu rozumí, se prohlubuje. Bezpečnostní nástroj, kterému tým nerozumí v kontextu ostatních systémů, je pak drahý bez ohledu na cenu licence.

Vendor management: smlouvy a nejasná odpovědnost

S rostoucím počtem dodavatelů roste i provozní režie mimo technickou oblast. Každý dodavatel má vlastní smlouvu, jiný termín obnovení licence (renewal), jinak definované SLA – tedy garantovanou dostupnost a reakční časy – a vlastní model technické podpory a eskalací.

V praxi to znamená, že při incidentu často nastává „přehazovaná“. Dodavatel jednoho nástroje tvrdí, že problém vznikl jinde, další ukazuje na integrační vrstvu a třetí na vstupní data. Firemní byznys mezitím stojí, společnost neprodává a platí všechny zúčastněné za to, že na sebe ukazují prstem. U integrovaného řešení je odpovědnost jasná; v prostředí několika dodavatelů se rozplývá mezi smlouvami a podporami.

Egress: skrytá daň za pohyb dat

Jedním z nejméně viditelných, ale nejrychleji rostoucích nákladů jsou poplatky za přenos dat mezi systémy. Jakmile firma používá více cloudových služeb a bezpečnostních nástrojů, data mezi nimi neustále proudí: provoz, logy, události i odpovědi aplikačních rozhraní. Nejde tedy jen o „data ven z cloudu“, ale o to, kolikrát musí jeden a tentýž požadavek překročit hranici mezi jednotlivými systémy.

Představme si jeden automatizovaný požadavek – například bota:

- projde CDN (vendor A),

- následně webovým aplikačním firewallem (vendor B),

- ochranou proti botům (vendor C),

- analytickým nástrojem (vendor D),

- a nakonec se zaloguje do centrálního systému událostí (vendor E).

Výsledkem je, že se jeden jediný požadavek zpracuje několikrát za sebou, pokaždé se znovu analyzuje, uloží do logů a často i přenese mezi různými prostředími. Nákladovým problémem tak není samotný objem provozu, ale počet hranic, které musí data v roztříštěné architektuře překročit. Podle dat Cloudflare přitom může optimalizace datových toků a omezení zbytečných přenosů u zákazníků přinést úsporu 7,5–27 % měsíčního cloudového účtu.

Překryvy funkcí: platíte víckrát za totéž

Moderní bezpečnostní nástroje se funkčně překrývají. Základní ochrana proti botům, omezení počtu požadavků, ochrana proti aplikačním útokům nebo prvky zabezpečení API se dnes objevují napříč různými produkty. Každý nástroj řeší stejný problém ze „svého úhlu“, ale jako samostatně zpoplatněnou funkcionalitu.

Výsledkem není silnější ochrana, ale vícenásobné zpracování stejného provozu a vícenásobné účtování podobných funkcí. Náklad zde nevzniká jedním špatným rozhodnutím, ale součtem dílčích voleb, které se v určitém měřítku začnou překrývat a prodražovat.

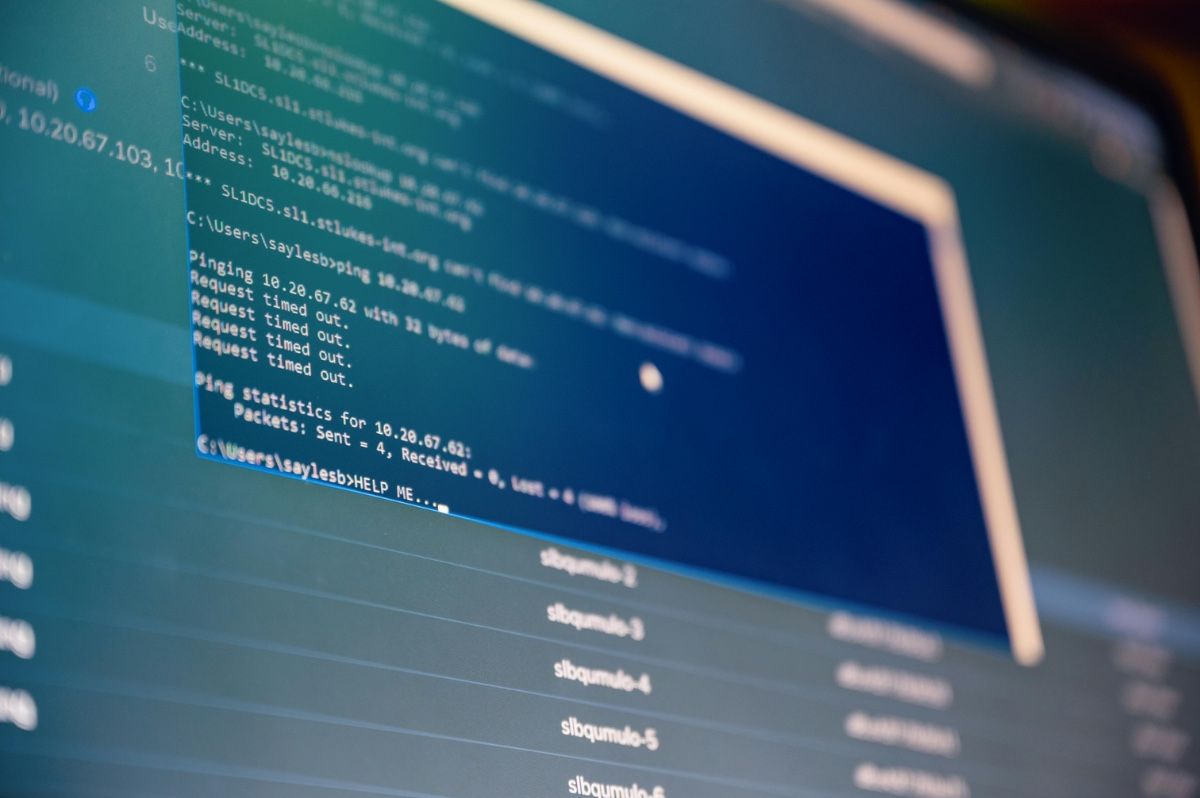

Bezpečnostní riziko vzniká na rozhraních

V roztříštěném bezpečnostním prostředí se incidenty jen zřídka odehrávají v jedné vrstvě. Typický scénář kombinuje více jevů najednou: náhlý nárůst provozu, zpomalení stránek, chyby v aplikačních rozhraních a zvýšenou aktivitu automatizovaných systémů. Útok nebo provozní problém tak nezasáhne jeden nástroj, ale postupně se šíří napříč celým bezpečnostním prostředím.

Právě zde se ukazuje slabina architektury postavené na více dodavatelích. Každý nástroj sleduje jen svůj omezený výsek reality a hlásí, že „u něj je vše v pořádku“. Tým mezitím řeší tři otázky současně: kde problém skutečně vznikl, kdo za něj nese odpovědnost a na jakou podporu se obrátit jako první. Řešení incidentu se tak neprotahuje kvůli technické náročnosti útoku, ale kvůli chybějícímu společnému kontextu. Nikdo nemá k dispozici celý obraz – a tím pádem ani jasnou odpovědnost. Reakce se zpomaluje, útok se nezastaví tam, kde vznikl, a jeho dopady se postupně přenášejí do dalších částí infrastruktury.

Fragmentace bezpečnostních nástrojů má ještě jeden, často přehlížený důsledek: podporuje vznik tzv. stínového IT. Jde o přirozenou reakci lidí na prostředí, které je složité, pomalé na změny a rozdělené do desítek různých rozhraní. Pokud má každý dodavatel vlastní dashboard, jinou logiku nastavení a jiný způsob práce s daty, týmy si začnou pomáhat mimo oficiální procesy. Pořizují si vlastní nástroje pro dohled, analýzu nebo sdílení informací, aby dokázali fungovat rychleji. Výsledkem je ztráta přehledu na úrovni vedení a další rozšiřování bezpečnostních slabin..

Rozsah rizika potvrzují i další průzkumy. Podle dat platformy Capterra považuje 76 % malých a středních firem stínové IT za středně až vysoce závažnou bezpečnostní hrozbu. Téměř polovina kybernetických útoků má přímou nebo nepřímou vazbu na neautorizované nástroje a průměrné náklady na řešení těchto incidentů se pohybují v řádech milionů dolarů.

Kdy dává smysl konsolidace?

Typickým signálem bodu zlomu jsou situace, kdy vedení firmy ztrácí ucelený přehled o fungování organizace. Data zůstávají rozptýlená v různých systémech, reporting trvá dny a rozhodování se zpomaluje. Rozvoj byznysu ustupuje do pozadí a zaměstnanci pracují v roztříštěném prostředí, které zvyšuje chybovost a frustraci, místo aby jim práci zjednodušovalo. Odchod jednoho klíčového specialisty může celý proces výrazně zpomalit nebo zcela zastavit.

V tomto bodě se z původně racionální strategie best-of-breed stává spíše „best-of-grief“. Finanční vedení pozoruje, jak výdaje na externí konzultanty, kteří udržují propojení mezi systémy, dál rostou. Technické vedení sleduje týmy, které místo inovací řeší nefunkční rozhraní a provozní incidenty. A vedení firmy jako celek čelí organizaci, která je sice moderní na papíře, ale v praxi pomalá, v bezpečnostním riziku a jen obtížně zvládá plnit svou byznysovou strategii. Řešením je jednotná cloudová platforma, která spojuje ochranu, výkon i řízení provozu nad stejnými daty a jednou globální sítí, odstraňuje skryté náklady tím, že eliminuje zbytečné přenosy, překryvy funkcí, integrační projekty i nejasnou odpovědnost.

Integrity

news

Články z našeho blogu. To nejnovější o platformě Cloudflare a všem kolem.

.jpg)

.jpg)